AIの普及に伴いサイバー攻撃の高度化が懸念される中、企業システムではOSを常に最新の状態に保つ重要性が一段と高まっている。Red Hatは、増え続ける脆弱性への対応策として、再起動を伴わないパッチ適用や運用プロセスの自動化支援を強化している。

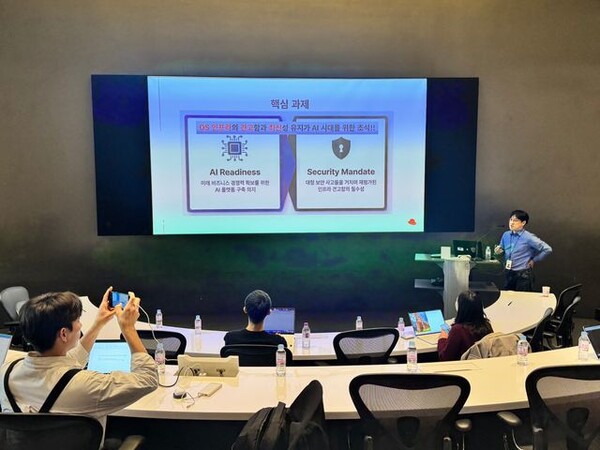

Red Hat Koreaのチェ・ウォニョン専務は、OSレイヤーの脆弱性対策がセキュリティ強化の出発点になると指摘した。OSパッチを最新に維持する必要性は広く認識されている一方、実際にはさまざまな理由から十分に対応できていない企業も少なくないという。

脆弱性情報をまとめるCVE(Common Vulnerabilities and Exposures)の件数は増加傾向が続く。Red Hatによると、1999年に初めて集計された際は894件だったが、2024年には4万297件に達した。件数の増加に加え、攻撃者による実際の悪用比率も上昇しており、企業側の脆弱性管理はなお追いついていないとする。

脆弱性の把握から修正までの作業は、企業のIT部門にとって負担が大きい。脆弱性が見つかってもパッチが適用されないまま放置されるケースが多い背景には、こうした運用負荷がある。これは無償版Linuxの利用企業に限らず、技術支援を含む有償サブスクリプションでLinuxを導入している企業でも同様だという。

チェ専務は、セキュリティパッチ適用を妨げる要因は技術的な問題だけではないと説明する。稼働中のサーバには手を入れたくないという現場の慣行、パッチ作業を自らの業務として抱えたくないという実務者の心理、障害発生時の責任を懸念して現状維持を選びがちな経営層の判断が重なっているという。こうした状況を踏まえ、Red Hatは企業のOSパッチ運用を後押しする仕組みの整備を進めている。

その中核の一つが、カーネルのライブパッチ機能「kpatch」だ。チェ専務は、kpatchを使えば再起動せずにセキュリティパッチを適用でき、緊急の脆弱性が見つかった場合でもサービスを止めずに対応しやすくなると説明した。さらに、ゼロデイ脆弱性についても、可能な限り3日以内のパッチ提供を目指すとしている。

Red Hatによると、同社のパッチ対応は「問題の調査」「影響製品の特定」「深刻度の評価」「対応方針の決定」という4段階で進める。顧客は脆弱性情報が公表されるたびに、Red Hatのサイトで詳細情報を確認できるという。

運用面では、RHELベースのサーバ管理ソリューション「Red Hat Satellite」と、システム管理ツール「Lightspeed」を組み合わせる。チェ専務は、Satelliteにホストを登録し、Lightspeedで脆弱性を分析したうえで、対応用のPlaybookを作成してパッチを適用し、結果をレポートとして蓄積していく流れを示した。このサイクルを継続することで、セキュリティ水準の底上げを図る考えだ。

OSのバージョン管理では、「Leapp」ツールによる段階的なアップグレードも支援する。チェ専務は、CentOS 7.9を起点に、RHEL 7.9、8.10、9.7、10.1へと順次移行できると説明した。

OSをコンテナイメージのようにビルド、配布、管理する「RHELイメージモード」も、同社が注力する技術の一つだ。システムを固定イメージとして扱うことで、無断変更を防ぎ、root権限を持つユーザーであっても任意にイメージを変更できないようにする。

更新はA/B方式のバックグラウンド更新で行うため、再起動時に新バージョンを適用でき、問題があれば旧バージョンへ即座に戻せるという。

RHEL 10では、新たにソフト再起動機能も追加した。ハードウェア初期化とカーネル起動の工程を省き、ユーザースペースのみを切り替えることで、物理サーバのダウンタイムを数秒以内に抑えられるとしている。

チェ専務は、イメージモードとソフト再起動を組み合わせることで、検証済みの最新OS環境を維持しやすくなると説明した。一方で、カーネルやドライバーの更新では、従来通りハード再起動が必要になると付け加えた。