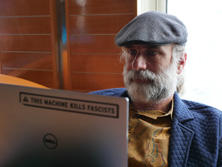

暗号学者でセキュリティ専門家のブルース・シュナイアー氏は、Anthropicが開発したAIモデル「Mithos」がサイバーセキュリティにもたらす影響について、長期的にはAIを活用する防御側が優位になるとの見方を示した。一方で、更新しにくいIoT機器やレガシー金融システムなどでは、新たな防御の枠組みが定着するまでの数年間、侵害が相次ぐ可能性があると警告した。

同氏は「多くの人が、AIはハッカーに圧倒的な優位をもたらすと懸念している。だが、現実はそれほど単純ではない」と指摘した。AIによる攻撃とAIを使った防御の競争は一様ではなく、脆弱性の種類によって防御側の対応力は大きく異なるという。

その整理のため、同氏は脆弱性を4つのタイプに分類した。

第1は、自動で発見・検証でき、パッチ適用まで進められる脆弱性。第2は、発見自体は難しいが、見つかれば迅速にパッチを適用できる脆弱性だ。

代表例として挙げたのが、標準的なソフトウェアスタックで構成されたクラウド上のWebアプリケーションだ。こうした環境では更新を素早く展開できるため、防御側でも十分に対処が間に合うと説明した。

第3は、発見は比較的容易でも、パッチ適用が難しい、あるいは不可能な脆弱性。更新されにくいIoT家電や産業用機器がこれに当たる。第4は、コード上では検出しやすい一方、実運用環境で真の脆弱性かどうかを見極めにくいタイプだ。シュナイアー氏は「何千ものサービスが並列稼働する複雑な分散システムでは、実際の脆弱性と誤検知を見分けるのが難しい」と述べた。

同氏は、この4類型で脆弱性を整理することが、AI時代のサイバーセキュリティ戦略の出発点になると強調する。パッチの可否や検証の難しさによって、必要な対応が大きく変わるためだ。

「スマートフォンやWebブラウザ、主要なインターネットサービスのように更新の速いシステムでは、AIで脆弱性を見つけるのとほぼ同じ速度でパッチを適用できる。そうした領域では防御側が十分に追随できる」

一方、課題となるのはパッチ適用が難しいシステムだ。同氏は「冷蔵庫や自動車、産業用制御装置、レガシー金融システムのように容易に更新できないものは、インターネットに直接接続せず、厳格なファイアウォールの内側に置くべきだ」と指摘した。あわせて、各コンポーネントに必要最小限の権限のみを付与する「最小権限の原則」も引き続き有効だとした。

AI時代には、ソフトウェア開発の慣行そのものも見直しが必要になるとの考えも示した。同氏は「AIエージェントで実運用環境における攻撃を繰り返し試験し、真の脆弱性だけを選別する『VulnOps』が、開発プロセスの標準になっていく」と述べた。

文書化の重要性も一段と高まるという。「開発者がコードを理解するためにドキュメントを必要とするのと同様に、AIエージェントも脆弱性を探す際にドキュメントを参照する。整備が進んでいるほど、AIはコード構造を素早く把握し、より正確に脆弱性を見つけられる」と説明した。

さらに、「独自方式よりも業界標準のツールやライブラリを使えば、AIがすでに学習しているパターンと合致しやすくなり、脆弱性の把握精度も高まる」と付け加えた。