[디지털투데이 석대건 기자] ‘남-북-러’의 경제 투자 문서를 사칭한 악성 파일이 유포되고 있다.

27일 이스트시큐리티(대표 정상원)는 ‘남-북-러’ 무역과 경제 관계에 관한 투자 문서를 사칭해 악성파일을 유포하는 공격 정황이 국내에서 발견됐다고 전했다.

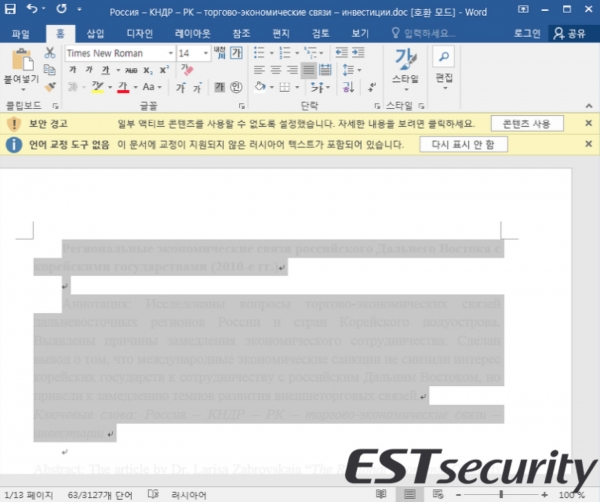

이번 공격은 악성 이메일을 특정 대상에게 발송하는 전형적인 스피어피싱(Spear Phishing) 공격으로, 이메일에는 ‘Россия – КНДР – РК – торгово-экономические связи – инвестиции.doc’라는 러시아어로 작성된 악성 파일이 첨부됐다.

제목을 한국어로 번역하면 ‘러시아-북한-대한민국-무역 및 경제 관계-투자.doc’이라는 점에서 공격 대상은 무역 및 투자 관련 종사자인 것으로 분석된다.

또 공격에 사용된 MS워드 문서 형식(*.doc)의 악성파일은 한국어 기반 환경에서 제작된 것으로 보인다고 이스트시큐리티는 밝혔다.

만약 PC사용자가 해당 워드 문서 파일을 실행하면 ‘러시아어 텍스트로 설정된 언어 교정 도구 없음’ 알림과 콘텐츠 차단 보안 경고창이 뜬다. 동시에 글꼴 색상이 백색으로 지정된다.

이는 경고창의 ‘콘텐츠 사용’ 버튼을 클릭해야만 파일의 내용을 읽을 수 있는 것처럼 유도해, 사용자가 해당 버튼을 클릭하도록 유도하는 교묘한 수법을 사용한 것으로 볼 수 있다고 이스크시큐리티는 전했다.

만약 사용자가 ‘콘텐츠 사용’을 허용하면, 매크로 언어인 VBA(Visual Basic for application) 코드가 실행되고, 다른 여러 악성파일을 자동으로 내려받고 해커의 명령을 수행하게 한다.

공격 배후로 '코니 APT 조직’ 지목... 사이버 해킹 조직 ‘김수키(kimsuky)’ 그룹과 연관

공격자는 코니(Konni) APT 조직이 지목됐다.

이스트시큐리티 시큐리티대응센터(ESRC) 측은 “이번 공격에 사용된 악성 파일을 분석한 결과, 공격 벡터 등 여러 가지 요소에서 기존에 보고되었던 코니(Konni) 시리즈와의 유사점이 발견되었다”라며, “실제로 지난 8월에는 이번 공격과 유사하게 러시아어로 작성된 ‘한반도의 상황과 미국과 북한의 대화전망.doc’ 악성파일을 활용한 코니(Konni) APT 조직의 공격이 포착”됐다고 설명했다.

코니(Konni) 시리즈는 수년간 지속적으로 발견되는 위협 중 하나로, 이 시리즈를 유포하는 코니 APT 조직은 특정 정부가 배후에 있는 것으로 알려진 사이버 해킹 조직 ‘김수키(kimsuky)’ 그룹과 밀접한 연관이 있다고 추정된다.

이스트시큐리티 시큐리티대응센터(ESRC)는 보안 백신 알약(ALYac)에서 공격에 사용된 악성파일을 탐지명 'Trojan.Downloader.DOC.Gen', 'Trojan.Agent.3584' 등으로 차단할 수 있도록 업데이트를 완료했으며, 이번 공격으로 인한 피해를 예방하기 위해 한국인터넷진흥원(KISA)과 긴밀한 공조도 진행하고 있다고 전했다.

SNS 기사보내기

관련기사

- 이스트소프트, 하반기 신입사원 공채… 40명 규모 채용

- 추석 연휴, 보안 사고 대비는 하셨나요?

- 이스트시큐리티, 이제 ‘AI’로 악성코드 위협 대응한다

- 국민 43.5%, “랜섬웨어 잘 모른다”…IT기기 사용 늘어나는데 보안 인식은 낮아

- "전자 항공권 확인증?"...휴가철 노려 e-티켓으로 위장한 해킹 이메일 확산 중

- 가상화폐 투자자와 수험생 노린 피싱 공격 활개...배후에 '라자루스' 조직 추정

- KISA, 국내 최대 규모 ‘K-사이버 시큐리티 챌린지 2019’ 개최

- MS, ‘사이버피스 인스티튜트’ 활동 지원...글로벌 보안 안전망 늘린다

- KISA-한국마사회, 스팸 데이터 공유해 불법 경마 막는다

- ‘10월 월급이 위험하다’…명세서 이메일에 악성파일 첨부한 사이버 해킹 공격 확산中

- ‘가짜 홈페이지·유튜브에, SNS까지 활용’...탈북자, 대북 분야 관련자 노린 ‘모바일 APT’ 공격 발견