[디지털투데이 석대건 기자] “충분히 벌었다”

갠드크랩 랜섬웨어 개발자가 서비스형 랜섬웨어(RaaS) 운영 중단을 선언했다고 블리핑컴퓨터 등 외신이 2일(현지시간) 보도했다.

RaaS(Ransomware as a Service)는 ‘서비스로서의 랜섬웨어’, 즉 개발자가 랜섬웨어를 판매하는 방식이다. 개발자는 랜섬웨어를 제작해 다크웹을 통해 유포자에게 판매한다. 유포자는 이 악성코드를 구매해 유포하고 복호화 키 정보 등 관리한다.

사이버 공격의 분업화였던 셈. 개발자로부터 갠드크랩 랜섬웨어를 구입한 유포자는 주로 복구 대가로 가상화폐를 요구했다.

갠드크램 랜섬웨어를 개발해 공급하던 제작자는 해킹 관련 포럼에 “갠드크랩 랜섬웨어가 벌어들인 수익금은 20억 달러(약 2조 3천억 원) 이상”이라며, “벌어들인 범죄 수익금은 현금으로 바꿔 합법적 사업체에 투자했다”고 밝혔다.

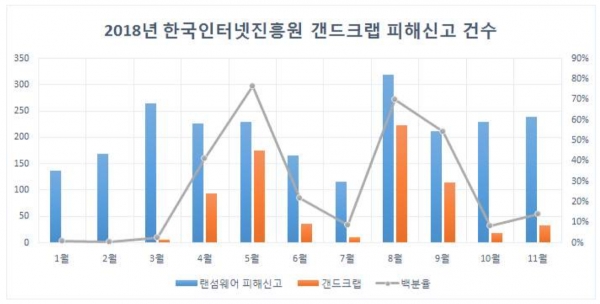

갠드크랩 랜섬웨어는 2018년 초 버전1이 등장한 이후, 보안이 취약한 웹사이트를 통해 유포됐다. 또 최근 버전 5.2까지 업데이트돼 지속적으로 공격을 고도화해왔다. 특히, 공정거래위원회나 경찰청을 사칭하는 등 사회공학 기법과 결합해 감염 피해가 컸다.

블러핑은 아닐까?

그러나 블러핑(Bluffing)이라는 지적도 있다. 블러핑은 포커에서 자신의 패가 상대방보다 좋지 않을 때, 상대를 기권하게 할 목적으로 거짓으로 크게 베팅하는 것을 말한다.

갠드크랩 랜섬웨어 제작자는 RaaS 중단과 함께 복호화 암호키도 삭제한다고 밝혔다. 암호키를 삭제할 경우, 피해자 파일은 복구할 수 없다. 이에 암호 해독 비용을 빨리 지불해야할 것이라고 전하기도 했다.

여러 보안 기업들이 속속 갠드크랩 랜섬웨어 감염 시 이를 해결하는 복호화 툴을 개발하고, 지속적인 홍보를 통해 감염자가 줄어들기 때문. 이제 발을 빼기 위해 피해자에게 복구 비용 지불을 재촉한다는 것. 제작자가 실제 범죄 수익을 증명하지 않아 더욱 의심을 사고 있다.

SNS 기사보내기

관련기사

- 진화하는 해킹…안랩, “2019년 1분기 신규 랜섬웨어 48% 증가해"

- 패키지형 악성코드? ‘비다르’ 악성코드, 정보 탈취하면서 랜섬웨어까지 유포

- 이스트시큐리티, 2018년 4분기 랜섬웨어 공격 총 33만여 건 차단

- 벌써 13월의 월급?…연말 정산 관련 악성 메일 유포中

- 수상한 입사지원서, 여는 순간 랜섬웨어에 감염된다

- 2018년 상반기 보안위협, '크립토재킹' '랜섬웨어 변종피해'

- 안랩, ‘갠드크랩 랜섬웨어 4.1.2 버전’ 암호화 차단 툴 공개

- KISA, 2019 국가암호공모전 개최

- 우리 기업 악성코드 대응력 여전히 낮아…2018년 대비 감염률 5배 증가

- 정부, 해킹 메일 피해 막기 위한 대국민 홍보 나서…"사회 전반의 보안 강화 노력이 필요해"

- 동영상 플레이어 'jwplayer' 다운로드로 속여 PC 감염시키는 블루크랩 랜섬웨어 유포

- 사이버 범죄의 온상, '다크웹' 수면 위로